મોબાઇલ ફોન આપણી ઓળખ સાબિત કરવા માટે બન્યા નથી, પણ ટેક્નોલોજી જગતે એવી કોશિશ કરતાં, હવે નવા પ્રકારની છેતરપીંડીના કિસ્સાઓ વધી રહ્યા છે.

કલ્પના કરો કે તમે એક સરસ મજાનો નવો નક્કોર સ્માર્ટફોન ખરીદ્યો. હવે લગભગ તમામ નવા સ્માર્ટફોનમાં નેનો અથવા માઇક્રો સિમ કાર્ડ જરૂરી હોય છે અને તમારો આગલો ફોન જૂનો હોવાથી તેમાં રેગ્યુલર સિમ કાર્ડ હતું, જે નવા ફોનમાં ફીટ થઈ શકે તેમ નથી.

હવે તમારી પાસે બે રસ્તા છે, કાં તો તમે નજીકની મોબાઇલ શોપ પર જઇને સિમ કાર્ડ નવી સાઇઝ મુજબ કટ કરાવશો (ત્યારે પેલો મોબાઇલવાળો તમને ચેતવશે પણ ખરો કે સિમને કટ કરવા જતાં તેમાંની ચીપ કે કોઈ સર્કિટને નુકસાન થાય તો જવાબદારી તમારી!). એવું થાય તો અથવા પહેલેથી, તમે બીજો રસ્તો અપનાવી શકો છો. એ રસ્તો તમારી મોબાઇલ સર્વિસ પ્રોવાઇડર કંપનીના કસ્ટમર સપોર્ટ સેન્ટર પર જઈને જૂનું સિમ કાર્ડ અને તમારી ઓળખ આપીને નવું કાર્ડ મેળવવાનો છે.

તમે ઘરે આવીને નવા સ્માર્ટફોનમાં, જૂના જ નંબરનું પણ નવી સાઇઝનું કાર્ડ નાખશો.

હવે જૂના ફોનમાંનું જૂનું સિમ કાર્ડ ડીએક્ટિવેટ એટલે કે બંધ થશે અને નવા ફોનમાં નવું સિમ કાર્ડ એક્ટિવેટ થતાં તમે તેનો રોજિંદો ઉપયોગ શરૂ કરશો.

વાત અહીંથી બદલાય છે.

આગળ શું વાંચશો?

- ફ્રોડના કેટલાક કિસ્સાઓ

- આ શું થઈ રહ્યું છે?

- આવું કેમ થઈ શકે છે?

- ઓટીપી વ્યવસ્થા તો અભેદ નથી?

- તો પછી આ કૌભાંડ કેવી રીતે થાય છે?

- પરંતુ નવું સિમ ગમે તે વ્યક્તિને કેમ મળી શકે?

- આવા ફ્રોડથી બચવાનો ઉપાય શો?

ક્વિક નોટ્સ

- સિમ કાર્ડની ભૂમિકા શી છે?

- ઓળખ સાબિતીની પદ્ધતિઓ

- ઓળખ સાબિત કરતા બાયોમેટ્રિક્સ

- ટુ-સ્ટેપ વેરિફિકેશન સલામત કેમ બનાવાય?

અત્યારે ભારતમાં અને દુનિયાભરમાં ઘણા લોકોની સાથે કંઈક જૂદું થઈ રહ્યું છે.

તેમનું કાર્ડ પણ બદલાય છે અને નવા ફોનમાં એક્ટિવેટ થાય છે, ફેર ફક્ત એટલો હોય છે કે તેમણે પોતે નવું કાર્ડ માગ્યું હોતું નથી અને જે મોબાઇલમાં, એમના જ મોબાઇલ નંબરનું નવું કાર્ડ એક્ટિવેટ થયું હોય છે એ મોબાઇલ તેમના હાથમાં નહીં, પણ કોઈ ઠગના હાથમાં હોય છે!

શાંતિથી વિચાર કરશો તો શરીરમાં એક લખલખું આવી જશે!

અત્યારે આપણો સ્માર્ટફોન આપણી જીવાદોરી બની ગયો છે. બેન્કની સાઇટમાં લોગ-ઇન થવું હોય કે જીમેઇલ કે ફેસબુકના એકાઉન્ટને સલામત બનાવવા માટે તમે ટુ-સ્ટેપ વેરિફિકેશનની સગવડનો ઉપયોગ કરતા હો, તેના વન ટાઇમ પાસવર્ડ (ઓટીપી) તમારે બદલે બીજા કોઈના હાથમાં આવે તો એ શું શું કરી શકે એનો વિચાર કરી જુઓ.

નીચેના કેટલાક કિસ્સાઓ જુઓ

- હૈદ્રાબાદ નજીક બે કેમિકલ કંપનીના માલિકના ફોનમાં અચાનક કંપનીનું નેટવર્ક બંધ થયું. કમનસીબે એ ભાઇએ એ તરફ ધ્યાન ન આપ્યું અને બે દિવસ વિતી ગયા. પછી એમને ઝાટકા સાથે ખબર પડી કે તેમની કંપનીના બેન્ક એકાઉન્ટમાંથી મોટી રકમ ઉપડી ગઈ છે. ફરિયાદ પછી પોલીસે કોલકત્તામાં રહેતા નાઇજિરિયાના એક નાગરિકની ધરપકડ કરી. તેની સાથે બીજા પાંચ ભારતીયોની પણ ધરપકડ થઈ અને બહાર આવ્યું કે આ ગેંગે હૈદ્રાબાદ, ચેન્નાઈ, કોલકત્તા, દિલ્હી અને અમદાવાદમાં આ જ પ્રકારે છેતરપિંડીઓ કરી હતી.

- દિનેશ કૂકરેજા નામના પૂણેના એક રહેવાસીને એરટેલ કંપનીના કર્મચારી તરીકે વાત કરતી એક વ્યક્તિનો કોલ આવ્યો. તેણે જણાવ્યું કે દિનેશભાઈ પોતાના સિમ કાર્ડની અમુક વિગતો નહીં આપે તો કાર્ડ ડિએક્ટિવેટ થઈ જશે. તેની સાથોસાથ તેણે દિનેશભાઈને મોકલેલા એક એસએમએસનો જવાબ આપવા પણ જણાવ્યું. ગફલતમાં રહેલા દિનેશભાઈએ પોતાના સિમની વિગતો આપી અને પેલા એસએમએસનો જવાબ પણ આપ્યો. પરિણામે એમનું કાર્ડ ડિએક્ટિવેટ થયું, જે નંબર તેમના બેન્ક એકાઉન્ટ સાથે પણ કનેક્ટેડ હતો. તેમના ખાતામાંથી રૂા. ૯૩.૫ લાખ ઉપડી ગયા.

- હજી હમણાં જ મુંબઈના એક વેપારીએ બરાબર આ જ રીતે રૂ. ૧.૮૬ કરોડની રકમ ગુમાવી હોવાનું પ્રકાશમાં આવ્યું છે. એમને મધરાત્રે છ મિસ્ડ કોલ આવ્યા હતા, જેમાંથી એકનો ડાયલિંગ કોડ યુકેનો હતો. તેમણે સવારે એ નંબર પર કોલબેક કરવાનો પ્રયાસ કર્યો તો ખબર પડી કે એમનું સિમ ડિએક્ટિવેટ થઈ ગયું હતું. કંપનીમાં પૂછતાં જવાબ મળ્યો કે તેમની પોતાની વિનંતીને પગલે એમનું કાર્ડ બ્લોક કરવામાં આવ્યું હતું. એ છી તેમની કંપનીના એકાઉન્ટમાંથી રૂ. ૧.૮૬ કરોડની રકમ ૨૮ અલગ અલગ ટ્રા્ન્ઝેકશન્સમાં ૧૪ જુદાં જુદાં ખાતાંઓમાં ટ્રાન્સફર થઈ ગઈ. બેન્કે પગલાં લેતાં રૂ. ૨૦ લાખની રકમ પરત મળી પરંતુ બાકીની રકમ સલવાઈ ગઈ છે.

આ શું થઈ રહ્યું છે?

આ શું થઈ રહ્યું છે?

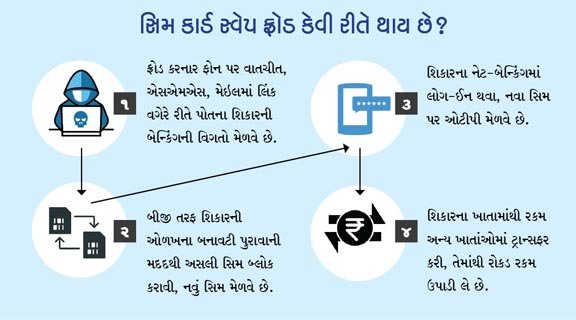

આ ભારતમાં બનેલા એકલદોકલ કિસ્સાઓ નથી. છેલ્લા થોડા સમયમાં બેંગલુરુમાં આ પ્રકારના ઘણા વધુ કિસ્સાઓ પ્રકાશમાં આવ્યા છે. એ સિવાય વિશ્વના અન્ય દેશોમાં પણ ‘સિમ કાર્ડ સ્વેપ ફ્રોડ’ તરીકે ઓળખાતા આ કૌભાંડે મોટી ચિંતા જન્માવી છે, અલબત્ત આ ચિંતા સાવ નવી નથી. આ ફ્રોડ બે પ્રકારે થતો હોવાનું મનાય છે :

- આપણું સિમ કાર્ડ ડિએક્ટિવેટ કરીને, બનાવટી દસ્તાવેજોને આધારે બીજું સિમ મેળવીને

- આપણા ફોનમાં માલવેર ઇન્સ્ટોલ કરીને, તેના દ્વારા આપણા પર આવતા ઓટીપી ફ્રોડ કરનાર પોતાના મોબાઇલમાં રીડાયરેક્ટ કરે છે

આ બંને સ્થિતિમાં છેતરપીંડી કરનાર પાસે પોતાના શિકારના બેન્કિંગ એકાઉન્ટના યૂઝરનેમ-પાસવર્ડ પણ હોવા જોઈએ, તો જ એ પેલો ઓટીપી મેળવી શકે. આવી છેતરપિંડીના કિસ્સાઓ હવે પ્રકાશમાં આવી રહ્યા છે, પણ તપાસની બારીક વિગતો હજી પૂરતા પ્રમાણમાં જાહેર થઈ રહી નથી એટલે આપણે ફક્ત અનુમાન કરવું પડે એવી સ્થિતિ છે. પરંતુ આવું થઈ રહ્યું છે એ હકીકત છે અને તેના મૂળ સુધી પહોંચવા માટે, ઓનલાઇન એકાઉન્ટ્સ માટે આપણી ઓળખ સાબિત કરવાની વ્યવસ્થા કઈ રીતે કામ કરે છે તે એકદમ પાયાથી સમજવું જરૂરી છે.

આવું કેમ થઈ શકે છે?

એ સ્પષ્ટ છે કે આવાં કૌભાંડ કરનારા લોકો પાસે કેટલીક પાયાની વાતની જાણકારી હોવી જરૂરી છે :

- આપણું બેન્ક ખાતું કઈ બેન્કમાં છે અને તેમાં નેટ બેન્કિંગ માટેનું યૂઝરનેમ એટલે કે કસ્ટમર આઇડી (જે ચેક પર છપાયેલા ખાતા નંબરથી અલગ હોય છે) અને તેને માટેનો આપણો પાસવર્ડ કયો છે.

- બેન્કિંગ યૂઝરનેમ-પાસવર્ડ મળ્યા પછી, હવે ઘણી ખરી ભારતીય બેન્કે પણ જે અપનાવી લીધું છે તે સલામતીનું ત્રીજું કવચ, બેન્કમાં રજિસ્ટર્ડ મોબાઇલ નંબર પર આવતો ઓટીપી.

અત્યારે આપણે સૌ સોશિયલ નેટવર્કિંગ સાઇટ્સ પર પૂરી ઉદારતાથી પોતાના વિશેની અઢળક માહિતી સૌને આપતા રહીએ છીએ. ફ્રોડ કરનારા લોકો આવી સાઇટ્સ પરથી કોને ફસાવી શકાય તેમ છે અને કોની પાસેથી વધુ રકમ મળી શકે તેમ છે તેનો સહેલો અંદાજ લગાવી શકે છે. આવી માહિતી મેળવવાના બીજા રસ્તા પણ છે.

એ ઉપરાંત, હજી પણ ઘણા લોકો ખાસ્સા નબળા પાસવર્ડ પસંદ કરે છે અને એક જ પાસવર્ડ અનેક જગ્યાએ ચલાવવાની બહુ મોટી ભૂલ કરે છે.

આ અંકમાં, આગળના લેખમાં તમે વાંચશો તેમ, ફેસબુક જેવી સાઇટ પર આપણે પોતે નહીં તો ‘મિત્રો’ આપણા મોબાઇલ નંબર, ઈ-મેઇલ એડ્રેસ અને અન્ય વિગતો જાણે-અજાણે ઓનલાઇન સર્વિસીઝને આપે છે.

વિવિધ ઓનલાઇન સર્વિસીઝ છાશવારે હેક થતી રહે છે. એવા સમયે આવો તમામ ડેટા ‘ડાર્ક નેટ’ તરીકે ઓળખાતી ઇન્ટરનેટના અંધારા ખૂણાઓમાં વેચાતો રહે છે. એ બધાને કારણે તથા પાસવર્ડ ક્રેક કરવાની નવી ટેક્નોલોજી અને ફિશિંગ, વિશિંગ, સોશિયલ એન્જિનીયરિંગ કે ફોન-પીસીમાં ટ્રોજન, માલિશિયસ લિંક વગેરે જૂની પદ્ધતિઓથી કોઈને આપણી બેન્કિંગ સંબંધિત વિગતો ચોરવા દઈએ તો પહેલે તબક્કે આપણી હાર થાય છે. એટલું મળ્યા પછી ફક્ત સલામતીનું ત્રીજું કવચ – ઓટીપી – ભેદવાનું બાકી રહે છે.

ઓટીપી વ્યવસ્થા તો અભેદ નથી?

હા અને ના. આ વાત પૂરી સમજવા માટે આપણે એકાઉન્ટ્સના મૂળ માલિકની ઓળખ કેવી રીતે થાય છે તે થોડું સમજવું પડે.

સમગ્ર વિશ્વમાં બેન્કિંગ વ્યવસ્થા ઉપરાંત અનેક પ્રકારે આપણી જિંદગી ઓનલાઇન અને ડિજિટલ બની રહી છે. આ દરેક એકાઉન્ટને સલામત કેમ રાખવું એ જે તે સર્વિસ પ્રોવાઇડરને માટે અને આપણા સૌ માટે માથાનો મોટો દુ:ખાવો છે.

સામાન્ય બેન્કિંગ વ્યવહારની વાત કરીએ તો તેમાં આપણે બેન્કના ચેક પર સહી કરીએ છીએ એ એક પ્રકારે આપણા યૂઝરનેમ-પાસવર્ડ જેવી જ વ્યવસ્થા છે. બેન્ક પાસે પહેલેથી આપણી સહીનો નમૂનો છે અને ચેક પરની સહી તેનાથી જુદી લાગે તો બેન્ક આપણો ચેક પાસ થવા દેતી નથી.

અત્યારા સમય મુજબ, આમ જુઓ તો આ તદ્દન પાંગળી સલામતી વ્યવસ્થા થઈ, પરંતુ ખાસ પ્રકારે પ્રિન્ટ થયેલા ચેક્સ અને સહી બંનેને આધારે અત્યાર સુધી બેન્કિંગ વ્યવસ્થા ચાલતી રહી છે.

એ જ રીતે, ઓનલાઇન એકાઉન્ટમાં, તે એકાઉન્ટ ખોલાવનાર અસલ વ્યક્તિ જ દાખલ થઇ શકે એ માટે ફક્ત યૂઝરેમ અને પાસવર્ડનો બહુ લાંબા સમય સુધી ઉયોગ તો રહ્યો.

આપણે જેટલો જટિલ પાસવર્ડ બનાવી શકીએ એટલું આપણું એકાઉન્ટ સલામત મનાતું હતું. એ સમયે મોટા ભાગની કંપની આપણે સાવ સહેલો અને કોઈ પણ વ્યક્તિ કલ્પના કરી શકે એવો પાસવર્ડ ન ક્રિએટ કરીએ એ માટે તેમાં ફરજિયાતપણે કેપિટલ અને નોન કેપિટલ આલ્ફાબેટ, સ્પેશિયલ સાઇન્સ અને આંકડાનું મિશ્રણ રાખવાની અને ઓછામાં ઓછા અમુક કેરેકટર ધરાવતા પાસવર્ડનો આગ્રહ રાખતી હતી.

એક સરેરાશ યૂઝર તરીકે આપણે માટે દરેકે દરેક ઓનલાઇન એકાઉન્ટ માટે અલગ અલગ અને આવા ગૂંચવણર્યા પાસવર્ડ યાદ રાખવા સહેલા નથી અને કદાચ શક્ય પણ નથી. તેમ છતાં એ પળોજણમાં પડ્યા વિના બીજો કોઈ રસ્તો પણ નહોતો.

પછી ટેક કંપનીઝને સમજાયું કે હેકર્સ એટલા સ્માર્ટ બનતા જાય છે કે ગમે તેટલા જટિલ પાસવર્ડને પણ પળવારમાં ક્રેક કરી શકાય છે. એટલા માટે ટુ-સ્ટેપ વેરિફિકેશનની પદ્ધતિ વિકસી (‘સાયબરસફર’માં વારંવાર જે કોઈ સર્વિસમાં ટુ-સ્ટેપ વેરિફિકેશનની પદ્ધતિ ઉપલબ્ધ હોય તેનો લાભ લેવાની ભલામણ કરવામાં આવે છે).

જૂના વાચકોને પુનરાવર્તન લાગશે પરંતુ આ અત્યંત મહત્વની બાબત હોવાથી ફરી પાયાની બાબત જાણી લઈએ. ટુ-સ્ટેપ વેરિફિકેશનની વ્યવસ્થા બે સિદ્ધાંત પર કામ કરે છે.

- ‘વ્હોટ યુ નો’ એટલે કે તમે શું જાણો છો (જે તે સર્વિસ માટેના તમારા યૂઝર નેમ અને પાસવર્ડ)

- ‘વ્હોટ યુ હેવ’ એટલે કે તમારી પાસે શું છે (જે તે સર્વિસમાં લોગઇન થવા માટે તમે યૂઝરનેમ -પાસવર્ડ આપો, તે પછી એ સર્વિસમાં તમે રજિસ્ટર્ડ કરેલ મોબાઇલ નંબર પર આવતો વન ટાઇમ પાસવર્ડ (ઓટીપી)

અત્યાર સુધી એવું માનવામાં આવતું હતું કે હેકર તમારા યૂઝરનેમ-પાસવર્ડ જાણી જાય તો પણ તેની પાસે તમારો મોબાઇલ ન હોવાથી, તે તમને મળેલો ઓટીપી જાણી ન શકે. પરિણામે તમારું એકાઉન્ટ સલામત રહે.

હવે ઓટીપી પણ ચોરાઈ જાય છે!

તો પછી આ કૌભાંડ કેવી રીતે થાય છે?

ટુ-સ્ટેપ વેરિફિકેશન પદ્ધતિ જે તે એકાઉન્ટ ધારકની ઓળખ સાબિત કરવાની અત્યારની સૌથી સલામત પદ્ધતિ છે. તેમ છતાં કોઈ પણ સાંકળ તેમાંની સૌથી નબળી કડી જેટલી જ મજબૂત હોય છે. ટુ-સ્ટેપ વેરિફિકેશન પદ્ધતિમાંની આ સૌથી નબળી કડી છે, એસએમએસ દ્વારા મોકલવામાં આવતા ઓટીપી.

ટુ-સ્ટેપ વેરિફિકેશન પદ્ધતિનો જેમને પૂરો પરિચય નથી એમણે જાણવા જેવું છે કે ટુ-સ્ટેપ વેરિફિકેશનમાં જુદી જુદી રીતે વન ટાઇમ પાસવર્ડ મેળવી શકાય છે, જેમાંના મુખ્ય આ મુજબ છે:

- આપણે જે તે સર્વિસમાં રજિસ્ટર કરેલા મોબાઇલ નંબર પર એસએમએસ દ્વારા

- એ જ નંબર પર વોઇસ કોલ દ્વારા

- એ સર્વિસ દ્વારા આપવામાં આવેલા બેક-અપ પાસકોડ દ્વારા

- ગૂગલ ઓથેન્ટિકેટર જેવી એપ દ્વારા

- એક ખાસ પ્રકારી યુએસબી કી દ્વારા

આ વ્યવસ્થામાં એસએમએસ કે વોઇસ કોલ સૌથી નબળી કડી છે, જેનો વિવિધ દેશના ઠગો લાભ લઈ રહ્યા છે. જેના પર આપણી ઓળખ સાબિત કરતો ઓટીપી મળવાનો હોય, તે મોબાઇલ જ આપણા હાથમાં નહીં, પણ ઠગના હાથમાં હોય તો પછી સલામતી ક્યાં રહી?

પરંતુ નવું સિમ ગમે તે વ્યક્તિને કેમ મળી શકે?

આપણે પોતે, મોબાઇલ કંપનીમાં જૂના ને બદલે નવું સિમ કાર્ડ માગવા જઈએ ત્યારે કંપનીના કર્મચારીઓ આપણી ઓળખ સાબિત કરતા પુરાવા માગે છે. તેઓ એક નિર્ધારિત પ્રક્રિયો ઉસરે છે.

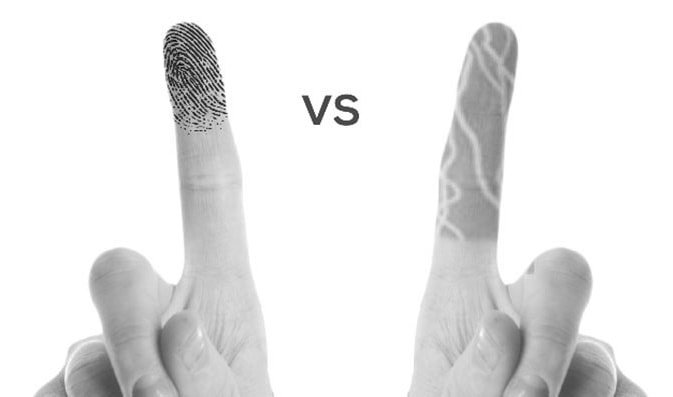

અત્યાર સુધી તો આધાર કાર્ડને કારણે, આપણા અંગૂઠાની ફિંગરપ્રિન્ટને આધારે આપણી ઓળખ સાબિત થતી હતી, પરંતુ સર્વોચ્ચ અદાલતના આદેશને પગલે હવે ખાનગી કંપની ઓળખ સાબિત કરવાની અત્યાર સુધીની આ સૌથી સચોટ પદ્ધતિનો ઉપયોગ કરી શકતી નથી. હવે મોબાઇલ કંપની આપણા કાગળના પુરાવાને આધારે જ આપણી ઓળખ સાબિત કરે છે.

સિમ બદલવાની મૂળ પદ્ધતિ અનુસાર, જો તમારા કાર્ડને નુક્સાન થયું હોય, તે બ્લોક થયું હોય, તેને અપગ્રેડ કરવાનું હોય કે તેમાં કોઈ ખામી હોય તો સિમ કાર્ડ બદલવાની અરજી સાથે અસલ સિમ કાર્ડ આપવું ફરજિયાત છે. જો કાર્ડ ખોવાયું હોય તો પોલીસ ફરિયાદની નકલ આપવી ફરજિયાત છે.

આ આખી વાતમાં, આપણા સિમ કાર્ડ પરનો ૧૯ કે ૨૦ અંકનો નંબર સૌથી અગત્યનો છે. કંપનીના રેકોર્ડ સાથે આપણા સિમનો નંબર મેચ થતો હોય તો, આપણી વિનંતીના આધારે અને આપણી ઓળખ સાબિત થયા પછી કંપની નવું સિમ ઇસ્યૂ કરે છે.

અત્યારે સિમ કાર્ડ સ્વેપ ફ્રોડના જેટલા કિસ્સાઓ બહાર આવ્યા છે એમાં મોટા ભાગના કિસ્સાઓમાં એટલી વાત સ્પષ્ટ છે કે આ ફ્રોડનો ભોગ બનનાર વ્યક્તિએ પોતે પણ ગફલત કરી છે, પરંતુ શું ગફલત કરી છે એ ચોક્કસ કઈ રીતે તેમા બેન્કિંગ એકાઉન્ટના યૂઝરનેમ-પાસવર્ડ તથા નવું સિમ મેળવવા માટે જૂના સિમની વિગતો હેકર્સ મેળવે છે તેની સ્પષ્ટતા થતી નથી.

આધાર હેઠળ અંગૂઠાની ફિંગરપ્રિન્ટ આધારિત ઓળખ પદ્ધતિના અભાવમાં હેકર્સ બનાવટી ડોક્યુમેન્ટ્સથી મોબાઇલ કંપનીને છેતરવામાં સફળ રહે છે.

આપણે સૌએ અનેક પ્રકારની સર્વિસીસ મેળવવા માટે જે તે સર્વિસના એજન્ટસને આપણું આધાર કાર્ડ, પાનકાર્ડ, મતદાર ઓળખપત્ર, મોબાઇલ કે ઇલેક્ટ્રિસીટીના બિલ વગેરે મહત્વના દસ્તાવેજોની નકલ આપવી પડતી હોય છે. પરિણામે આપણી મોટા ભાગની સંવેદનશીલ માહિતી ખાનગી રહેતી જ નથી.

ઇ-સિમ આ સમસ્યાનો ઉપાય નથી મનાતો કેમ કે તેમાંય ફ્રોડ કરનાર નકલી દસ્તાવેજોથી ઇ-સિમને ડીએક્ટિવેટ કરાવી નવા ડિવાઇસમાં એક્ટિવેટ કરી શકે.

આવા ફ્રોડથી બચવાનો ઉપાય શો?

બહુ સ્પષ્ટ છે : કોઈ પણ અજાણી વ્યક્તિને ફોન પર કોઈ જ માહિતી ન આપો. સોશિયલ મીડિયા પર અંગત માહિતી ન વહેંચો. ઈ-મેઇલ કે એસએમએસ કે વોટ્સએપમાં કોઈ અજાણી લિંક પર ક્લિક ન કરો, ક્લિક કરી બેસો તો પછી જે પેજ ખૂલે તેમાં કોઈ વિગતો ન આપો. આવી લિંક્સ કોઈને શેર ન કરો.

નેટ બેન્કિંગના પાસવર્ડ જટિલ રાખો અને નિયમિત રીતે બદલો. એક જ પાસવર્ડ ક્યારેક એકથી વધુ સર્વિસમાં વાપરો નહીં. ફોનનું નેટવર્ક અચાનક બંધ થાય તો તરત જ કંપનીનો સંપર્ક કરો. જ્યાં શક્ય હોય ત્યાં ટુ-સ્ટેપ વેરિફિકેશનનો લાભ લો અને તેમાં જ્યાં શક્ય હોય ત્યાં ઓથેન્ટિકેટર એપની વ્યવસ્થાનો જ લાભ લો.

અમેરિકાની ચાર મોટી મોબાઇલ કંપની ટૂંક સમયમાં ઓથેન્ટિકેશનની એક નવી પદ્ધતિ રજૂ કરે તેવી શક્યતા છે, એ આપણને મળે ત્યાં સુધી તો, સાવચેત રહો!

ક્વિક નોટ્સ

સિમ કાર્ડની ભૂમિકા શી છે?

- સિમ કાર્ડ એક નાના કમ્પ્યુટર સમાન છે, જેમાં ડેટા સ્ટોર પણ થઇ શકે છે.

- તે મોબાઇલ કંપનીના રજિસ્ટર્ડ સબસ્ક્રાઇબર તરીકે આપણી ઓળખ સાબિત કરે છે.

- આ કામ તે ઇન્ટરનેશનલ મોબાઇલ સબસ્ક્રાઇબર આઇડેન્ટિટી (IMSI) નંબર અને તેની ખરાઈ કરતી એક ઓથેન્ટિકેશન (ઓથે). કીની મદદથી કરે છે. આને આપણે સિમ કાર્ડના યૂઝરનેમ-પાસવર્ડ કહી શકીએ.

- આપણે ફોન ચાલુ કરીએ એટલે ફોન સિમમાંથી IMSI નંબર મેળવી ફોનને મળતા નેટવર્કને મોકલે છે. ફોન નેટવર્ક પોતાના ડેટાબેઝમાં આ નંબર તથા તેને પહેલેથી અપાયેલી ઓથે. કી શોધે છે.

- આ પછી નેટવર્ક એક રેન્ડમ નંબર (X) જનરેટ કરીને આપણી ઓથે. કીની મદદથી એક નવો નંબર (Y) જનરેટ કરે છે.

- નેટવર્ક Y નંબર ફોનને મોકલે છે, જે તેને સિમમાં મોકલે છે. સિમ પોતાની ઓથે. કીથી એક નવો નંબર (Z) જનરેટ કરે છે.

- સિમ આ (Z) નંબર નેટવર્કને મોકલે છે. તેની સાથે નેટવર્કનો નંબર (Y) મેચ થાય તો આપણો ફોન નેટવર્ક સાથે કનેક્ટ થાય છે!

- આ બધું ગણતરીની સેકન્ડમાં થઇ જાય છે.

ઓળખ સાબિતીની પદ્ધતિ

- બેન્ક જેવી સિસ્ટમમાં આપણી ઓળખ સાબિત કરવા પહેલેથી અમુક નિશ્ચિત નમૂના લેવામાં આવે છે. પછી જ્યારે આપણે લેવડ-દેવડ કરીએ ત્યારે નવેસરથી અપાતા એ નમૂના સાથે તેને મેચ કરવામાં આવે છે.

- જેમ કે બેન્કમાં ખાતું ખોલાવતાં બેન્ક આપણી સહીનો નમૂનો લે છે. પછી ચેક પર સહી કરીએ ત્યારે તેને બેન્કના નમૂના સાથે સરખાવવામાં આવે છે.

- શંકાસ્પદ સ્થિતિમાં સહી સરખાવવા ઉપરાંત આપણે કેવી રીતે સહી કરીએ છીએ એ પણ તપાસાય છે. કાગળ પર પેનની દિશા, પેન પર અપાયેલો ભાર વગેરે પણ ધ્યાનમાં લેવામાં આવે છે.

- અવાજ પણ આપણી ઓળખ આપી શકે. ઘણી ઓનલાઇન બેન્કિંગ સર્વિસિસ, ઓટોમેટેડ કસ્ટમર સર્વિસમાં તે ઉપયોગી છે. ફોન અનલોક કરવા તેનો ઉપયોગ થાય છે.

- કી-બોર્ડ પર આપણે જે ચોક્કસ પેટર્નથી ટાઇપ કરીએ તે ઓળખ સાબિત કરી શકે છે. વેબસાઇટ્સ પર આપણે રોબોટ નહીં, પણ માણસ છીએ તે આ રીતે નક્કી થઈ શકે છે.

- સ્પેશિયલ કેમેરા આપણી ચાલવાની શૈલી, ઉંમર, વજન અને ઊંચાઈ વગેરેનું વિશ્લેષણ કરીને આપણી ઓળખ સાબિત કરી શકે છે.

ઓળખ સાબિત કરતા બાયોમેટ્રિક્સ

- ઓળખ સાબિત કરવા માટે ફિંગરપ્રિન્ટનો ઉપયોગ જાણીતો છે. તે ઉપરાંત હાથનો આકાર અને માપ પણ આપણી ઓળખ સાબિત કરી શકે છે. જોકે તે ફિંગરપ્રિન્ટ્સ જેટલા યુનિક ન હોવાથી હાઇ-સિક્યોરિટી માટે ઉપયોગી નથી.

- ફિંગરપ્રિન્ટની કોપી થઈ શકતી હોવાથી ફિંગરપ્રિન્ટ નીચે રહેલી રક્તવાહિનીઓનું પણ હવે વિશ્લેષણ થાય છે, તેની કોપી થઈ શકતી નથી!

- આંખની કીકીમાંની રચના દરેક વ્યક્તિએ જુદી હોય છે. પાસપોર્ટ કે નેશનલ આઇડી પ્રોગ્રામ્સમાં તેનો ઉપયોગ થાય છે. સ્માર્ટ-ફોનમાં પણ તેનો ઉપયોગ થવા લાગ્યો છે.

- ચહેરાનો આકાર, બે આંખ વચ્ચેનું અંતર કે આંખની ઊંચાઈ વગેરે સીસીટીવીથી કેપ્ચર કરીને તેનું વિશ્ર્લેષણ કરીને પણ વ્યક્તિની ઓળખ શક્ય છે. ચીન તથા અન્ય વિકસિત દેશોમાં શહેરવ્યાપી સીસીટીવીના નેટવર્કથી આ જ રીતે શંકાસ્પદ વ્યક્તિઓની ઓળખ કરવામાં આવે છે. તેનો ઉપયોગ માર્કેટિંગ માટે પણ શરૂ થયો છે. આપણે કોઈ મોલમાં હોઇએ ત્યારે, અગાઉ જે પ્રોડક્ટમાં રસ બતાવ્યો હોય તેની કોઈ ઓફર સ્માર્ટફોનમાં આપવા આ ટેકનોલોજી વપરાય છે.

ટુ-સ્ટેપ વેરિફિકેશન સલામત કેમ બનાવાય?

- ટુ-સ્ટેપ વેરિફિકેશનમાં એસએમએસ કે વોઇસ કોલ દ્વારા ઓટીપી મોકલવાની પદ્ધતિ આ વ્યવસ્થાની સૌથી નબળી કડી છે.

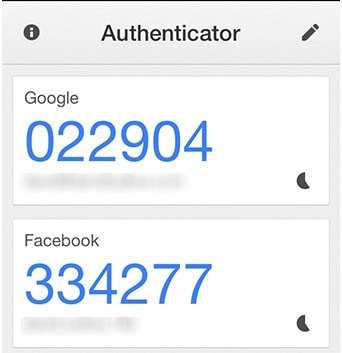

- તેના બદલે, ઘણી ઓનલાઇન સર્વિસિસ હવે ઓથેન્ટિકેટર એપમાં જનરેટ થયેલ ઓટીપી આધારિત પદ્ધતિનો વિકલ્પ આપે છે.

- આપણે ફોનમાં ગૂગલ ઓથે. એપ ઇન્સ્ટોલ કરવાની. તેને પહેલી વાર ગૂગલ/ફેસબુક સાથે કનેક્ટ કરીએ ત્યારે તેની સિસ્ટમ અને ફોનમાંની એપ એકમેક સાથે ટાઇમ મેચ કરે.

- પછી જે તે સર્વિસની સિસ્ટમ અને ફોનમાંની એપ નિશ્ચિત સમયે સરખો ઓટીપી સતત જનરેટ કરે છે, જે નિશ્ચિત સમયે બદલાય છે.

- આપણે ગૂગલ/ફેસબુકમાં લોગઇન થતી વખતે ઓથેએપ ઓપન કરીને તેમાં દેખાતો ઓટીપી સર્વિસને આપવાનો. તે સર્વરમાં એ જ સમયે જનરેટ થયેલા ઓટીપી સાથે તે મેચ થાય તો આપણે લોગઇન થઈ શકીએ છીએ.

- આમાં સર્વર અને ફોન વચ્ચે કોઈ ડેટા કે ઓટીપીની આપલે થતી જ નથી. તેથી તેનો ઓફલાઇન ઉપયોગ પણ શક્ય છે.

- આ વ્યવસ્થા અત્યારે સૌથી સલામત છે. પરંતુ કમનસીબે આપણી બેન્ક્સે હજી આ પદ્ધતિ અપનાવી નથી.